O aplicativo Signal é uma das melhores opções neste momento para a comunicação via espertofone. Este mensageiro instantâneo criptografa suas mensagens de forma que somente você e a pessoa para quem você as enviou possam ler o conteúdo. Chamamos isso de criptografia de ponta a ponta. Porém, outros cuidados são necessários para manter sua conversa sigilosa. Como a criptografia é uma técnica muito forte de privacidade, os atacantes irão procurar outros meios mais fáceis, simples e baratos de conseguir suas informações, caso você seja um alvo visado individualmente.

Aviso: todos os meios de comunicação e aplicativos possuem vantagens e desvantagens. Estude, avalie, converse com suas amizades que possuem conhecimento técnico para mais informações. Uma rede de confiança é essencial para não termos que fazer tudo sozinhas.

A criptografia em si é confiável e ela depende muito mais da forma como é implementada (em nível de código) e não tanto do que você faz. Aplicativos como Signal e o zap se propõem a fazer tudo por você (chamamos isso de criptografia transparente; ela acontece sem que a gente veja). Porém, sua privacidade vai além da criptografia e também está vinculada às suas práticas cotidianas. Como disse um dos criadores do algoritmo RSA para criptografia, Adi Shamir, “a criptografia geralmente é desviada e não atacada de frente”. Então, preste atenção na sua parte dessa história:

Apague suas mensagens

Configure cada uma de suas conversas com um temporizador. A importância desta recomendação não está no canal usado para se comunicar, mas no armazenamento local. Caso alguém tenha acesso ao seu dispositivo não criptografado (seja por encontrar seu espertofone desbloqueado por acaso ou por você ser forçada a entregar sua senha), não encontrará nada lá dentro.

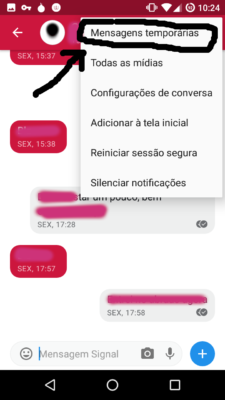

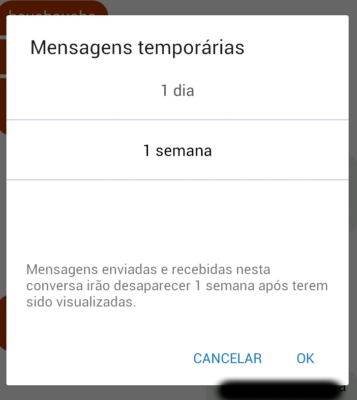

Escolha um contato, vá nas opções e aperte Mensagens Temporárias.

Depois, escolha um tempo que seja útil para você.

A mesma medida pode ser feita com qualquer forma de comunicação digital, como email ou zap. Por exemplo, vá na sua caixa de entrada e apague suas mensagens antigas.

Não faça backup na nuvem

Como consequência do primeiro ponto, não faça cópia da sua comunicação em serviços de terceiros. O Signal até oferece a opção de backup na memória interna do seu espertofone com proteção de uma senha de 30 números. Novamente, você ainda pode ser forçada (legalmente ou através de violência física) a fornecer suas senhas. (Outros aplicativos como zap ou i-messenger usam g-drive ou icloud para guardar uma cópia das suas mensagens, o que faz com que a criptografia de ponta a ponta seja TOTALMENTE anulada.)

Não aconselhamos nenhum tipo de backup.

Zóião

Cuidado com pessoas olhando por cima do seu ombro enquanto você lê e escreve suas mensagens e principalmente quando desbloqueia o app ou seu espertofone. Tenha atenção também com câmeras de vigilância. Recomendação simples: fica de costas para uma parede e toca ficha.

Verifique o Número de Segurança de seus contatos

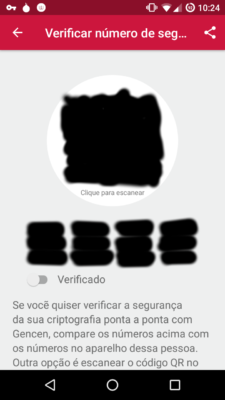

Para ter certeza de que você está conversando com a pessoa certa, é importante verificar a chave criptográfica de seu contato. A melhor maneira de fazer isso é pessoalmente.

Lidar com a segurança de forma presencial pode nos ajudar a fortalecer nossos vínculos.

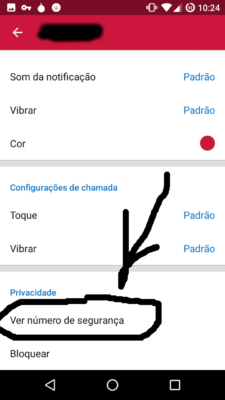

O Signal facilita esse processo de verificação: é só tocar no nome do contato de quem você quer verificar a chave dentro da própria conversa, rolar até a seção Privacidade e então tocar em Ver Número de Segurança.

Agora toque no seu código QR para abrir a câmera e escanear o código de seu contato. Se aparecer um ícone verde é porque deu tudo certo e agora você pode tocar em Verificado. Peça para seu contato repetir o processo e verificar o seu código. Depois disso fique atenta a qualquer aviso de mudança de Número de Segurança.

Configure um número PIN

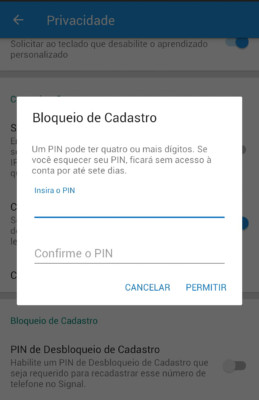

O Signal (assim como o zap e o telegram) usa o seu número de telefone para fazer um cadastro único na rede interna do programa. Para evitar que outras pessoas usem sua conta do Signal porque conseguiram clonar seu número ou porque seu número foi vendido duas vezes pela cia de telefone (ou porque as agências de inteligência de Estado querem se passar por você com o apoio das telefônicas), você pode configurar um PIN de bloqueio de conta.

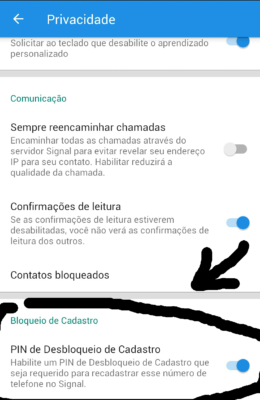

No Signal, vá em Configurações, Privacidade, role até a parte de baixo da tela e pressione em “PIN de Desbloqueio de Cadastro“.

Escolha um número e memorize-o. Quando você for usar o signal no PC ou em outro aparelho, esse PIN será exigido como forma de autenticação.

Rede de confiança

A comunicação em geral, assim como nossa organização, envolve várias pessoas e isso significa que todo mundo deve compartilhar práticas semelhantes de segurança. Por exemplo, essas mesmas precauções listadas aqui precisam ser entendidas e seguidas por todas as partes. Dessa forma, uma rede de confiança com respeito à comunicação segura vai se formando aos poucos. (Falaremos mais sobre rede de confiança em outra postagem). Lembre-se, a corrente sempre arrebenta no elo mais fraco. Ajude as pessoas do seu entorno a ficarem fortes com você.