O prazo para inscrever sua proposta de atividade na CryptoRave 2023 foi prorrogado!! Chama as amizades e organizem-se que ainda dá tempo!

Envie sua proposta até 10/04 pelo link: https://dandara.vedetas.org/index.php/173617?lang=pt-BR

Enquanto os senhores da guerra movem suas peças no tabuleiro, Julian Assange segue preso, sob tortura psicológica e definhando.

Preso político por denunciar os crimes de guerra dos EUA. Em 2010, através do Wikileaks ao qual fazia parte, expôs ao mundo o vídeo de um helicóptero apache matando civis e repórteres em Bagdá, guerra do Iraque. Desde então a vida dele virou um inferno.

Está rolando uma campanha internacional por sua liberdade. Muito importante no contexto em que vivemos, onde falar a verdade sobre quem detém o poder é motivo de prisão, enquanto que espalhar mentiras rende muito dinheiro e até eleição.

Mais informações no Twitter da Articulação digital pela liberdade de Julian Assange, @assange_livre.

Divulgando:

O Muvuca Hack Festival é um evento de celebração e discussão sobre tecnologia, sociedade e cultura hacker em formato 100% digital!

Prepare-se para aprender sobre programação, discutir privacidade e vigilância, descobrir algumas das tendências que estão mudando o presente, e que vão moldar o futuro – tudo isso em um ambiente inclusivo e diverso.

Aberto para envio de atividades. Mais informações no site do evento: https://muvuca.matehackers.org/

O pessoal da Ontica Libertataria traduziu pra castelhano um texto sobre boas práticas em reuniões pela Internet. O texto é dividido em duas partes, e foi publicado em 2019 aqui no blog (parte 1 e parte 2).

Buenas práctias para reuniones Parte 1. Distribución de poder y buenas prácticas en general.

Buenas prácticas para reuniones – Parte 2: Reuniones online

Ajude a compartilhar com compas da América Latina!

Imagine aquela reunião da sua organização, coletivo ou movimento social antes da pandemia. O local é um conhecido centro cultural da cidade, onde todo dia tem reuniões de diversos grupos, e muita gente da militância da cidade se encontra por lá.

A galera do teu movimento não é boba, uma ou outra militante assistiu o Dilema das Redes, e teve um que até participou de uma tal de CriptoRave e vez ou outra lê os artigos do Mariscotron. Então tá todo mundo ligad@ que tem muita vigilância cibernética rolando pelas redes. Questão de ordem, antes de começar a reunião, os espertofones são desligados e colocados em uma caixa, que é fechada e levada para outro cômodo longe dali.

Com a tranquilidade de quem está longe do zóião do Estado ou das megatéquis, todo mundo começa a falar sobre a próxima ação direta, dando nomes e explicando tin tin por tin tin cada detalhe.

Mas, e se no ambiente onde rolou a reunião tivesse sido plantado um dispositivo de vigilância, ao qual nós brasileiros conhecemos carinhosamente como grampo? A casa caiu. E agora quem plantou o grampo poderá colher valiosas informações sobre a tua organização, e provavelmente de muitas outras da cidade.

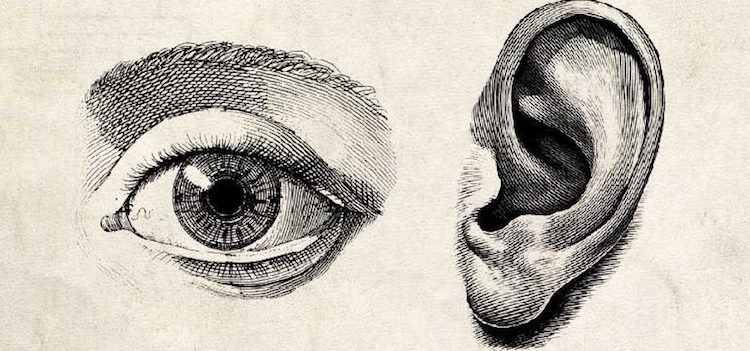

Nos últimos anos, muita atenção tem sido dada a vigilância cibernética, de massa ou não. Mas não podemos nos esquecer de técnicas mais antigas, como a engenharia social, explicada em linhas gerais em nossa última publicação, ou da implantação destes dispositivos de vigilância. Tais técnicas foram aplicadas em todas as nossas ditaduras oficiais, e também no período dito democrático (o Estado nunca dorme). Quem não se lembra de algum escândalo com o termo arapongagem, envolvendo algum politico famoso nos últimos anos? Mesmo o recente documentário “Privacidade Hackeada”, ao qual fizemos uma critica aqui no blog, tem uma cena mostrando quando a casa caiu para o chefão Alexander Nix, sendo filmado secretamente em um restaurante falando sobre os podres da Cambridge Analytica.

Os grampos geralmente são plantados pelas polícias ou agências de vigilância. Podem ser colocados em veículos, construções, ou espaços públicos e ficar dias, meses ou anos sem serem percebidos. Possuem diferentes combinações de capacidades de sensoriamento: microfones, câmeras, geolocalização. Também possuem diferentes formas, tamanhos e aparência em geral.

Com objetivo de alertar e catalogar estes dispositivos e relatar estes casos de vigilância, surgiu o site “Ears and eyes” (orelhas e olhos). Reúne cerca de 50 relatos de grampos plantados em espaços de pessoas e grupos que realizam atividades subversivas (majoritariamente na Itália). Além disso, o site também faz um apanhado sobre a indústria de vigilância responsável pela fabricação e venda destes equipamentos para os Estados.

Conhecimento é poder e precisamos estar atentas a esta forma de vigilância debaixo de nosso nariz. A boa notícia é que a galera do Ears and Eyes quer ampliar os relatos para além da Europa. Se você conhece algum caso, mande por e-mail para: desoreillesetdesyeux [a na bola] riseup.net. A chave pública, para enviar e-mails criptografados, pode ser obtida na página de contato do site. Pode ser em qualquer idioma que o pessoal está disposto a traduzir. Ou escreva para nós (org-mariscotron[a-na-bola]lists.riseup.net).

Compartilhe o endereço do site com sua turma e vamos manter os nossos olhos e orelhas em alerta, os do Estado e do Capital a gente arranca.

Utilizar aplicativos de Internet Banking no computador sempre foi bem chato, exigindo a instalação de penduricalhos que nem sempre funcionam em sistemas operacionais livres, como distribuições GNU/Linux.

O problema é que além da dor de cabeça por mau funcionamento, estes softwares adicionais podem ser proprietários (não livres), inseguros e ainda violam a nossa privacidade, já não bastando todos os dados (e dinheiro) que entregamos para o sistema bancário capitalista.

Clientes do Banco do Brasil, Caixa Econômica Federal e Itaú, que acessam estes bancos sem um espertofone, são obrigados a utilizar um software proprietário chamado Warsaw, desenvolvido por uma empresa chamada GAS Tecnologia, com um longo histórico de falhas de segurança e violações de privacidade.

Instalar este software no seu computador pode trazer riscos. Uma possibilidade para limitar o acesso deste software é instalá-lo em uma “caixa de areia”, isolada do seu sistema operacional. Técnicas de virtualização podem ajudar neste sentido, a virtualização permite criar uma versão virtual (em vez de real) de algo, incluindo a simulação de uma plataforma de hardware, sistema operacional, dispositivo de armazenamento ou recursos de rede.

Aqui vou explicar como utilizar um container Docker, para executar um navegador com o warsaw instalado para uso do Banco do Brasil e Caixa (existem relatos de funcionar no Sicredi também).

Existem outras formas de fazer isto, como criar uma máquina virtual completa e instalar os programas necessários. A vantagem do Docker é ser mais leve na utilização dos recursos da máquina física, técnica conhecida como virtualização em nível de sistema operacional, bem como não ser necessário instalar manualmente os softwares, dado que eles já vem declarados para instalação automática em arquivos textuais de configuração. Na prática qualquer uma destas alternativas é válida, pois elas criam um espaço isolado do seu próprio sistema operacional, servindo como uma “caixinha de areia” para uso do fedorento warsaw.

1) O primeiro passo é instalar o docker e o docker-compose, pacotes necessários para instalar o container.

Em distribuições baseadas em Debian:

$ sudo apt install docker docker-compose

2) Baixar o container (Code -> Download Zip): para Caixa e BB, ou uma alternativa somente para o BB.

3) Descompactar o arquivo zip e acessar sua pasta via terminal.

4) Seguir as instruções descritas no arquivo README.md.

Se tudo der certo, uma nova janela de navegador irá aparecer e acessar o Internet Banking.

Problemas comuns:

* Se não estiver conseguindo salvar seus extratos em uma pasta do sistema hospedeiro (o real), lembre-se de declarar a variável que indica em qual pasta estes extratos serão salvos, exemplo: export BANKFILES=/home/meuUsuario/Downloads

* Eu não consegui fazer funcionar a imagem só para o BB no Ubuntu 20.04, pois o warsaw não executa, no fim tive que usar o que funciona para CEF também. No Ubuntu 18.04 funcionava perfeitamente.

A Segurança de Pés Descalços (SPD) é um plano estratégico de segurança baseado nos princípios de prevenção e autonomia, e visa criar e manter as condições para a ação de coletivos que lutam pela transformação social.

Neste papo na #CriptoGoma queremos apresentar a SPD, dizer em que pé estamos, além de trocar ideias sobre táticas para difusão e formações para atingirmos junt@s os objetivos desta caminhada.

A atividade será transmitida no canal do coletivo Encripta no dia 16 de junho, às 19h.

Para mais informações sobre a CriptoGoma, acesse: encripta.org/criptogoma

Tá no ar a programação da #CriptoGoma! Tem atividades diversas com temas de privacidade, liberdade e tecnopolítica a produção de mídia e arte com software livre.

Espia lá: https://encripta.org/criptogoma/

O evento acontecerá virtualmente do dia 08/06 ao dia 08/07. O chamado para escritos continua aberto até 11/06.

Estamos vivendo uma situação única e inesperada, que mudou rapidamente nosso estilo de vida. A necessidade do isolamento físico para conter o avanço do coronavírus nos obrigou a encontrar outras formas de nos relacionarmos e nos ajudarmos. Enquanto isso, tecnologias de vigilância e controle são a aposta de Estados e corporações para o enfrentamento desta crise.

Acreditando que trocas de conhecimento e experiências sobre tecnologia e política, privacidade, software livre, cultura e segurança na internet são necessárias, se torna imperativo promover um encontro sobre a temática – mesmo que seja cada da sua casa. Por isso, anunciamos a CriptoGoma, a criptofesta edição casinha.

Anota aí na agenda!

As atividades serão realizadas do dia 08/06/2020 ao dia 08/07/2020:

Mais informações, e envio de atividades e escritos em: https://encripta.org/criptogoma/