PDF do livro em inglês.

Tradução do início da Introdução:

“A excelência suprema consiste em quebrar a resistência do inimigo

sem lutar.” – Sun Tzu

Há dois mil anos atrás, o estrategista militar chinês Sun Tzu percebeu que a guerra indireta é uma das formas mais eficientes de combater um inimigo. Ela permite derrotar um adversário sem engajar-se diretamente com ele, salvando assim os recursos que teriam sido gastos num confronto direto. Atacar um inimigo indiretamente pode também afundá-lo e colocá-lo na defensiva, tornando-o então vulnerável a outras formas de ataque. Ela também carrega consigo um custo adicional para o lado defensivo, já que o tempo e os recursos gastos lidando com o ataque indireto poderia ter sido melhor gasto em outras coisas. Além das vantagens táticas, existem também vantagens estratégicas. Talvez haja certos impedimentos (com respeito a, por exemplo, alianças, paridade militar, etc.) que evitam que um lado lance hostilidades contra o outro. Nesse caso, a guerra indireta é a única opção para desestabilizar o outro.

Nos dias de hoje, as armas de destruição em massa e o emergimento de um mundo multipolar coloca limites na confrontação direta entre Grandes Potências. Mesmo que os EUA continuem possuindo o poder militar convencional mais forte do mundo, a paridade nuclear que eles têm com a Rússia serve como um lembrete que a unipolaridade tem os seus limites. Adicionalmente, o sistema internacional está se transformando de tal forma que os custos políticos e físicos de empreender uma guerra convencional contra certos países (como China ou Irã) seria muito mais que um fardo para os políticos estadunidenses, fazendo com que essa opção militar seja menos atrativa. Nessas circunstâncias, a guerra indireta adquire um grande valor no planejamento estratégico e sua aplicação pode tomar uma variedade de formas.

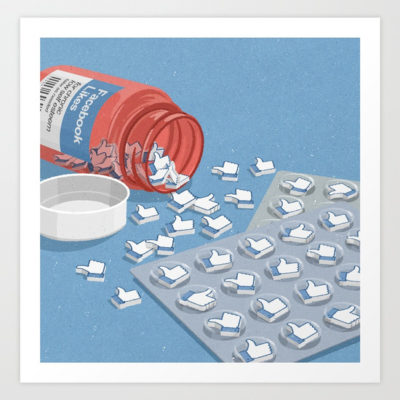

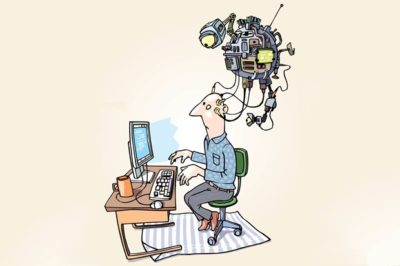

A guerra direta pode ter sido marcada, no passado, por bombardeiros e tanques, mas se o padrão que os EUA têm apresentado hoje na Síria e na Ucrânia serve de alguma indicação, então a guerra indireta, no futuro, será marcada por “manifestantes” e insurgentes. As quintas colunas serão formadas menos por agentes secretos e sabotadores disfarçados e mais por atores não-estatais que publicamente se comportam como civis. As mídias sociais e tecnologias similares virão para substituir as munições de precisão guiadas como a habilidade de um “ataque cirúrgico” do lado agressor, e as salas de bate-papo e páginas do Facebook se tornarão os novos “antros de militantes”. Ao invés de confrontar diretamente os alvos nos seus próprios territórios, conflitos por “procuração” serão empreendidos na vizinhança próxima para desestabilizar sua periferia. As ocupações tradicionais podem dar lugar a golpes de Estado e operações indiretas de mudança de regime que são mais custo-eficientes e menos politicamente sensíveis.

O livro foca na nova estratégia de guerra indireta que os EUA demonstraram durante as crises da Síria e da Ucrânia. Ambas situações deixaram muitos pensando se eles estavam vendo a exportação das Revoluções Coloridas para o Oriente Médio, a chegada da Primavera Árabe na Europa, ou talvez algum tipo de Frankstein híbrido. É garantido que quando as ações dos EUA em ambos países são objetivamente comparadas, pode-se discernir um novo padrão de abordagem em direção à mudança de regimes. Esse modelo começa pelo emprego de uma revolução Colorida como uma tentativa suave de golpe de Estado, apenas para ser seguida de um duro golpe de Estado pela Guerra Não-Convencional, se o primeiro plano falha. Guerra Não-Convencional é definida neste livro como qualquer tipo de força não-convencional (como um corpo militar não-oficinal) engajada num combate largamente assimétrico contra um adversário tradicional. Tomadas juntas numa abordagem dupla, Revoluções Coloridas e Guerra Não-Convencional representam os dois componentes que formam a teoria da Guerra Híbrida, o novo método de guerra indireta sendo empreendido pelos EUA.

(No capítulo 2, temos várias informações sobre o uso da internet em geral e do Facebook em particular como ferramentas de guerra.)