Tecnota #1: Browser Fingerprint

Quando navegamos pela web, os sites que visitamos coletam várias informações sobre nós. Isso é o que chamamos de Impressão Digital do Navegador ou Dispositivo (Browser or Device Fingerprint). Parte dessas informações é necessária para o funcionamento da própria comunicação (o que deveria ser apagado ao fim da transação), entretanto, parte é usada especificamente para a criação de perfis das pessoas (profiling). Quanto mais único for o conjunto dessas informações, mais fácil será identificar uma usuária. A comparação dessas informações em diferentes bancos de dados pode levar à desanonimização principalmente se você tiver logado em algum momento durante a navegação (e, em geral, estamos sempre logados quando navegamos por um smartphone, não?).

Atualmente, muito tem se falado sobre anonimização de metadados para proteger o usuário. Em primeiro lugar, por que estão coletando informações sobre nós sem nosso consentimento? Acontece que muitas empresas aprenderam a lucrar com isso e então, após anos de espionagem generalizada, vários países estão construindo legislações sobre anonimização como uma tentativa de definir o que é um dado pessoal e o que não é. Porém, sabendo que o cruzamento de informações de diferentes bases de dados pode facilmente desanonimizar os perfis (pois afinal, deixamos uma impressão digital praticamente única ao navegar na web), os efeitos de tais esforços legais são nada mais que uma farsa. A quantidade de informação para tanto é estimada em 18 bits! Estudos mais conservadores falam em 33 bits. Na verdade, o que está em jogo é a criação de uma garantia legal para, de forma eficiente, vigiar e fazer propaganda sem que as pessoas possam reclamar depois.

Os perfis gerados automaticamente com os metadados da nossa comunicação digital são usados tanto pelos Estados e suas polícias, para agir preventivamente(!), quanto por seguradoras, convênios de saúde e agências de publicidade. Não são poucos os casos de erros grosseiros baseados nesses perfis e softwares/algoritmos discriminatórios tomando decisões no lugar de pessoas (o caso do robô da Microsoft foi apenas o mais conhecido). Como absolutamente tudo está sendo gravado, nossa integridade acaba sendo decidida por que tem acesso a essas bases de informação: policiais britânicos estavam usando esses dados para proveito próprio e contra as pessoas. Outro uso das informações sobre os fluxos de dados – que tem feito as prefeituras e escritórios de arquitetura salivarem – são as chamadas Cidades Inteligentes. Para mais informações, veja o Boletim AntiVigilância n° 13.

Mas que tipo de metadados compõem a impressão digital de um navegador (browser)? São vários, como por exemplo: seu endereço IP, seu histórico de navegação, o tamanho da sua tela, seu fuso horário, plug-ins do seu navegador/dispositivo e nome e versão do sistema operacional. Segundo o site browserspy.dk (“Navegador Espião”), dezenas de outras informações também podem ser coletadas: as fontes instaladas no seu computador, se você tem instalado programas como Adobe Reader, OpenOffice, Google Chrome e MS Silverlight, além da versão do navegador e o proxy que você usa (se estiver usando). O site amiunique.org (“Será que sou único?”) também dá a dica: essas coletas são feitas majoritariamente através de scripts de Java e Flash. (Para ter controle sobre quais javascripts rodarão no seu navegador, utilize o add-on No-Script.)

Em 2010, a Eletronic Frontier Foundation (EFF) lançou o projeto Panoptclick para medir o quão único é o seu navegador. Visite https://panopticlick.eff.org/ e faça o teste.

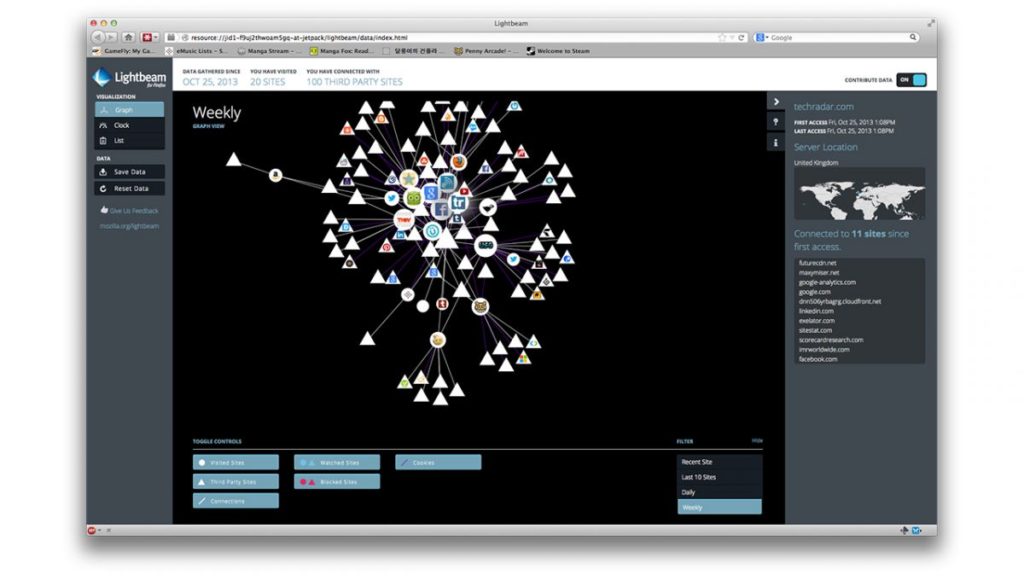

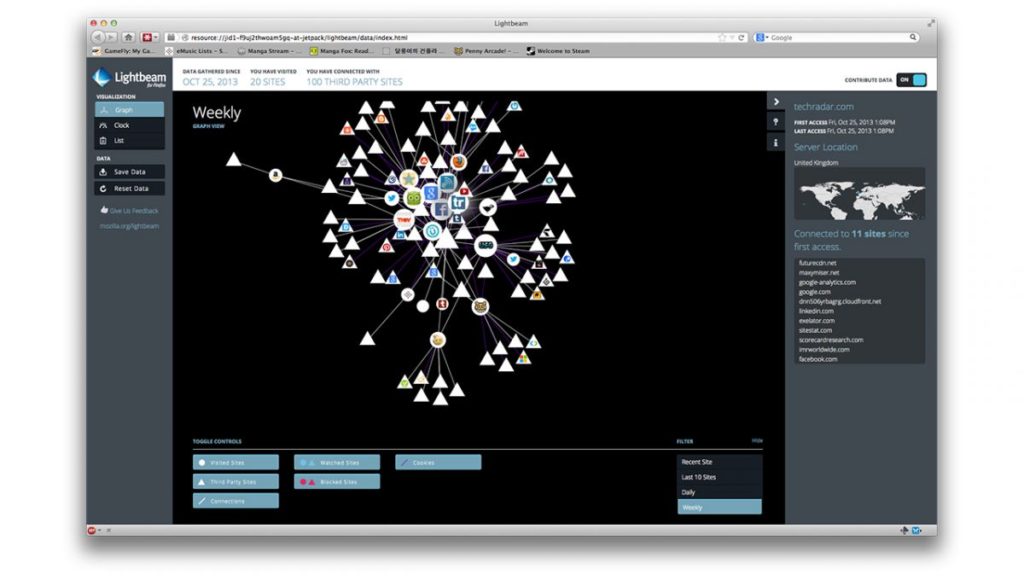

Também é possível ver quem, além do usuário, sabe sobre os lugares onde ele navega através do add-on Lightbeam. Já o projeto Trackography mostra para onde viajam nossas informações quando acessamos certos sites de notícias: https://trackography.org/

Para quem ainda se pergunta quais seriam os possíveis efeitos da coleta extensiva de Impressões Digitais de Navegadores, o site https://amiunique.org fornece uma explicação clara em uma de suas perguntas frequentes:

“Como toda tecnologia de rastreamento, ela é uma faca de dois gumes.

Impressões digitais podem ser usadas de maneira construtiva para combater fraudes ou sequestro de credenciais, através da verificação de que ao logar num site específico, o usuário é um usuário legítimo.

Impressões digitais também podem ser usadas de maneira um tanto mais questionável, como para rastrear usuários em diferentes websites e coletar informações sobre seus hábitos e gostos sem que o usuário saiba disso.

E elas também podem ser usadas de maneira bem destrutiva: se um atacante sabe quais módulos de software (versão do navegador, plugins, etc.) estão instalados num dispositivo específico, ele pode desenvolver ataques feitos sob medida para estes módulos específicos.”

Um vídeo bem interessante feito pela Disconnect.me nos dá mais argumentos sobre os possíveis usos da impressão digital do navegador: “Rastreamento indesejado não é de boa” .

Em 2014, o Instituto de Engenheiros Eletricistas e Eletrônicos (IEEE) publicou em seu site um artigo sobre a história do rastreamento e da impressão digital na web, “Browser Fingerprinting and the Online-Tracking Arms Race” (“Impressão digital do navegador e a corrida armamentista do rastreamento online”). Tudo começou com os coockies, depois vieram os coockies de terceiros para a venda de propaganda, até convergir com as agências de segurança para a criação massiva de bancos de dados de perfis, com informações bem pessoais como hábitos, preferências e deslocamentos.

Assim, o que temos visto com todos esses acontecimentos é a banalização de um valor essencial à liberdade: a privacidade. Qualquer pessoa sabe o efeito nocivo de ter alguém monitorando tudo o que se faz. A impressão digital do navegador é mais uma ferramenta dentro de um grande conjunto usado para rastreamento. Com a internet, essa vigilância tornou-se incrivelmente sutil e invisível. Por isso, temos que estar muito mais atentos e investigativos, e passar a escolher pela nossa liberdade.

Lista de sites com informações sobre o assunto:

– http://browserspy.dk/

– https://panopticlick.eff.org

– https://amiunique.org

– https://myshadow.org/pt/browser-tracking

– https://trackography.org/ : A Tactical Tech project which aims to increase transparency about the online data industry by illustrating who tracks us when we browse the internet.

– https://33bits.org/ : The end of anonymous data and what to do about it.